मुख्य तथ्य:

हो सकता है कि एक सुरक्षा उल्लंघन नवंबर के बाद से एक डैशज्र सर्वर के माध्यम से सक्रिय हो।

हैकर द्वारा किए गए लेन-देन का पता लगाना संभव है और जिस तरह से वह खुद को सुरक्षित रखता है।

सार्वजनिक बातचीत से प्राप्त आंकड़ों के संकलन और लेनदेन निगरानी उपकरण के उपयोग के बाद, उन कदमों का पालन करना संभव है, जो हैकर ने ल्यूक डैशज्र, बिटकॉइन डेवलपर से 200 से अधिक बीटीसी चुरा लिया होगा।

Poppz के रूप में पहचाने जाने वाले एक ट्विटर उपयोगकर्ता ने इससे संबंधित जानकारी एकत्र की ल्यूक दश्ज्र की पीजीपी कुंजी का हैक और उसके बाद उसके एक वॉलेट से 204 बीटीसी की चोरी, जैसा कि हमने क्रिप्टोनोटिसियास से रिपोर्ट किया था। संदर्भित PGP कुंजी जानकारी को एन्क्रिप्ट करने और फ़ाइलों के लिए सुरक्षा की अतिरिक्त परतें उत्पन्न करने के लिए एक तंत्र है जिसे डिक्रिप्ट करने के लिए इस विशेष कुंजी पर हस्ताक्षर करने की आवश्यकता होगी।

ट्विटर पर ल्यूक दश्ज्र के पोस्ट से एकत्र की गई जानकारी के अनुसार, जहां उन्होंने सुरक्षा प्रथाओं के बारे में बात की, ऐसी कई शर्तें हैं जो हैकर को हमला करने की अनुमति देती हैं। इन पोस्टों के बीच, कोई भी उन सुरक्षा सेटिंग्स का अनुमान लगा सकता है जो डेवलपर अपने बिटकॉइन की सुरक्षा के लिए इस्तेमाल करते थे।

पहला, बिटकॉइन डेवलपर के पास एक नोड से जुड़ा एक ऑनलाइन वॉलेट था बिटकॉइन का। वास्तव में, ल्यूक दश्ज्र ने खुद पिछले साल नवंबर में स्वीकार किया था कि उनके दृष्टिकोण से बिटकॉइन नोड को हार्डवेयर वॉलेट से जोड़ना आवश्यक नहीं है।

के अलावा, सहेजी गई निजी चाबियांपुनर्प्राप्ति बीजों के निर्माण से पहले उत्पन्न, यूएसबी स्टिक पर एन्क्रिप्टेड जो बहु-हस्ताक्षर का उपयोग नहीं करता था और जो विभिन्न स्थानों पर सुरक्षित नहीं था या किसी हार्डवेयर वॉलेट से जुड़ा नहीं था।

अंत में, 25 दिसंबर को दशर ने एक ट्वीट में खुलासा किया कि उसे अपने सर्वर को अपडेट करने की आवश्यकता है किसी ने पिछला दरवाजा बनाया था आपके इंटेल एमई सर्वर के माध्यम से। एक बैक डोर एक कंप्यूटर विधि है जो डिवाइस के सॉफ़्टवेयर की सुरक्षा प्रणालियों को दरकिनार करते हुए एक विशेष अनुक्रम के माध्यम से कंप्यूटर तक पहुंच की अनुमति देती है।

17 नवंबर को किसी ने इसके एक सर्वर को एक्सेस किया था, जैसा कि दूसरे ट्वीट में बताया गया है। इसके बाद डेवलपर ने लोगों को पीजीपी कुंजी के साथ समुद्री मील से संबंधित सभी डाउनलोड सत्यापित करने की चेतावनी दी, एक बिटकोइन क्लाइंट जिसे आज संभावित सुरक्षा छेद को ठीक करने के लिए अपडेट किया गया था।

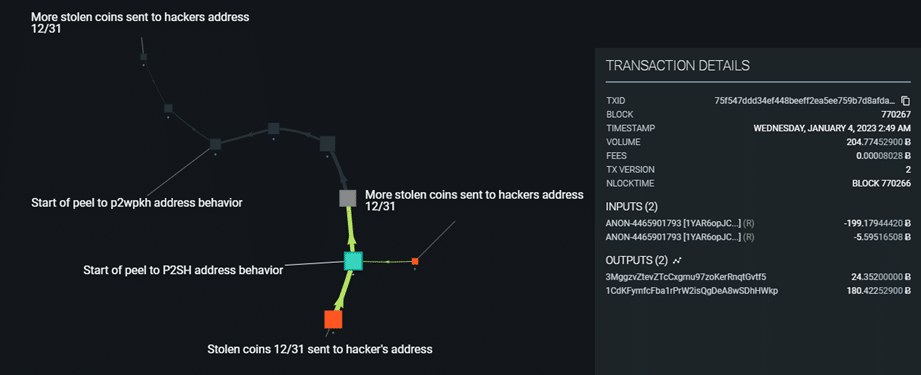

चोरी से जुड़े 8 लेनदेन दर्ज किए गए हैं

OXT लेनदेन ट्रैकिंग टूल द्वारा एकत्र किए गए डेटा के अनुसार, लूट की घटना 31 दिसंबर को हुई थी। उस तारीख को दसज्र कोविड के उन प्रभावों से पीड़ित था जो उसने अनुबंधित किया था।

चुराए गए धन को 8 लेनदेन में स्थानांतरित किया गया है, अब तक मिक्सर का उपयोग किए बिना अपने गंतव्य को छिपाने के लिए। स्रोत: ओएक्सटी

यह ध्यान आकर्षित करता है ल्यूक दश्ज्र के बटुए से चुराए गए बिटकॉइन को P2SH पते पर स्थानांतरित कर दिया गया (पे-टू-स्क्रिप्ट-हैश)। इस प्रकार का पता आपको विशेष शर्तों की एक श्रृंखला के साथ लेन-देन प्राप्त करने या भेजने के लिए अन्य पते बनाने की अनुमति देता है। उदाहरण के लिए, कई हस्ताक्षरों का उपयोग, जिसके बिना धन तक पहुंच नहीं होगी।

यदि उन शर्तों को पूरा नहीं किया जाता है, तो लेन-देन को अनलॉक नहीं किया जा सकता है और बिटकॉइन खर्च किए जा सकते हैं। इसलिए, ऐसा लगता है कि हैकर ने अपनी लूट को सुरक्षित रखने के लिए पहली बार सुरक्षा को अपनाया है।

बिटकॉइनॉलकैप्स के नाम से जाने जाने वाले एक अन्य ट्विटर खाते के माध्यम से इसका खुलासा किया गया था संभावना है कि हैकर एक ही व्यक्ति या संस्था है।

एक ट्वीट के अनुसार, यह हाल के सप्ताहों में 3 अलग-अलग लोगों द्वारा किए गए एक अपर्याप्त सुरक्षा अभ्यास का तीसरा मामला होगा: “संभावित रूप से, प्रकृति में एक शक्तिशाली ब्लैक हैट माइनर है जो खराब एंट्रॉपी का लाभ उठाता है (… ) जो हाल के सप्ताहों में बहुत सक्रिय रहा है,” उन्होंने सुझाव दिया।